Quel est le didacticiel vidéo sur la désactivation de votre microphone et de votre caméra Android ? Dans ce tutoriel, vous verrez comment désactiver le microphone et la caméra Android. C'est une mesure d'urgence que vous prenez lorsque vous soupçonnez qu'il y a un logiciel espion sur votre téléphone. En plus de bloquer l'accès des logiciels espions à la caméra, au microphone ou à d'autres capteurs, cette méthode d'arrêt… [Lire plus ...]

Comment désactiver le microphone et la caméra Android - DÉSACTIVER LES CAPTEURS

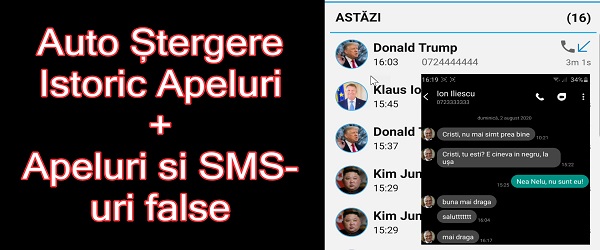

Suppression automatique de l'historique pour appeler certains contacts et SMS et faux appels

Qu'est-ce que le didacticiel d'appel vidéo sur la suppression de certains historiques d'appels? Dans le tutoriel, je présente une application qui avec 3 fonctions: l'historique de suppression automatique, appeler certains contacts, et planter de faux sms et de faux appels. Quel est le nom de l'application de suppression automatique de l'historique des appels de certains contacts? L'application s'appelle Call Log Monitor et n'est pas trouvée par prin [Lire plus ...]

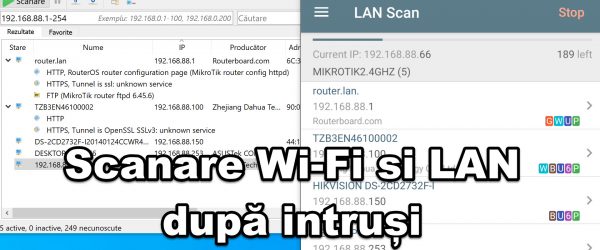

Qui est connecté à votre réseau? - tout voir connecté au réseau

Qui est connecté à votre réseau? Dans ce didacticiel vidéo, vous verrez comment nous pouvons savoir qui est connecté avec les appareils à notre réseau, nous découvrirons également les appareils connectés au réseau. Découvrez qui vole votre réseau Wi-Fi qui est connecté à votre réseau Quand est-il utile de savoir quels appareils sont connectés à notre réseau? Lorsque vous avez oublié votre adresse IP [Lire plus ...]

Détecteur de microphone espion, GPS Trackers

Détecteur de microphone GPS tracker espion À quoi sert un détecteur de microphone espion tracker GPS? Si vous êtes une personne importante ou si vous avez simplement un partenaire de vie paranoïaque, vous pouvez être suivi par un microphone espion ou un tracker GPS, et c'est pourquoi vous avez besoin d'un détecteur de microphone espion et de trackers GPS. Sur quel principe ça marche… [Lire plus ...]

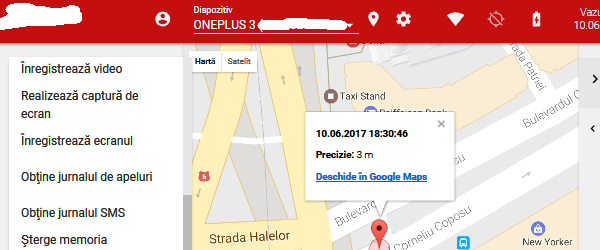

Comment trouver un téléphone volé et reset - applications de vol

Comment trouver un téléphone volé et réinitialisé - applications antivol Pourquoi avons-nous besoin d'applications antivol? Maintenant, nous n'avons plus qu'à penser au vol. Il est très possible que nous oublions ou perdions assez souvent notre téléphone, en courant dans le parc, sur un banc, dans l'herbe après un pique-nique, etc. Les applications antivol sont également utiles pour localiser votre téléphone pour diverses raisons, mais je pense ... [Lire plus ...]

Enregistrement et distance d'interception des appels de toute Android de téléphone

Enregistrement et interception d'appels à distance - comment faire? Pour enregistrer les appels téléphoniques, nous utiliserons un programme appelé ACR, qui est gratuit. Il nous permet d'enregistrer automatiquement tous les appels téléphoniques ou seulement certains appels, avec filtrage par contact. Application d'enregistrement des appels ACR. C'est une application pour Android apparemment [Lire plus ...]

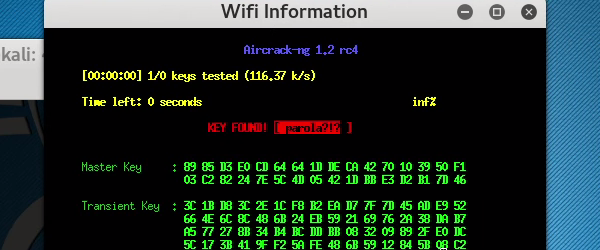

Comment casser un mot de passe Wi-Fi, super rapide en utilisant l'ingénierie sociale

Comment casser n'importe quel mot de passe Wi-Fi, en utilisant des techniques d'ingénierie sociale. L'ingénierie sociale est la technique par laquelle des individus ou des groupes sont manipulés afin de réaliser quelque chose. Le programme d'ingénierie sociale le plus récent est la «méthode de l'accident», où l'agresseur exploite les soins de la victime pour ses proches, pour obtenir des avantages indus, c'est-à-dire… [Lire plus ...]

Commentaires récents