À quoi sert le didacticiel Fraud Microphone and Camera Use Detector? Dans ce didacticiel vidéo, je présente un détecteur d'utilisation frauduleuse du microphone et de la caméra, c'est-à-dire une application qui détecte et note quand la caméra et le microphone sont utilisés sur les téléphones Android. Pourquoi voudrions-nous savoir quand la caméra et le microphone du téléphone sont utilisés… [Lire plus ...]

Détecteur d'utilisation frauduleuse du microphone et de la caméra sur les téléphones Android

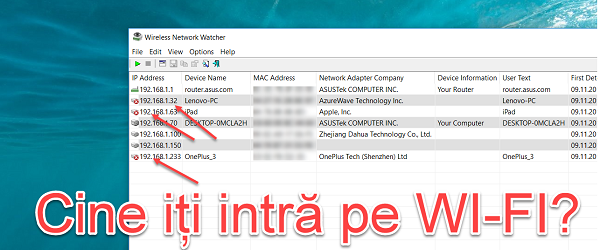

Qui se connecte illégalement sur votre réseau WI-FI

Qui se connecte illégalement sur votre réseau WI-FI Le signal sans fil traverse les murs de la maison. Lorsque nous utilisons un réseau Wi-Fi chez nous, nous devons être conscients que ce réseau sans fil est également accessible par d'autres personnes, voisins ou personnes à proximité. Meilleure sécurité du réseau Wi-Fi Nous avons parlé à d'autres occasions de sécurité lors de la connexion… [Lire plus ...]

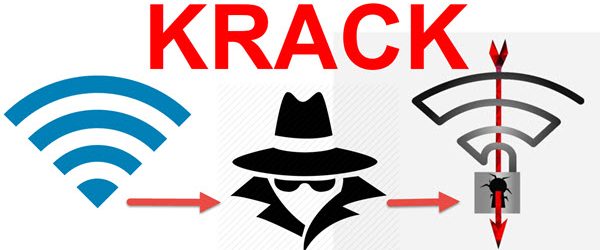

KRACK affecte TOUS les routeurs Wi-Fi - SOLUTIONS

KRACK affecte TOUS les routeurs Wi-Fi - SOLUTIONS Krack menace tous les routeurs Wi-Fi. Quelles solutions avons-nous? Qu'est-ce que KRACK ATTACK? KRACK est une vulnérabilité découverte dans le protocole WPA2, à laquelle tous les routeurs du monde sont vulnérables. Comment fonctionne KRACK? L'attaquant qui exploite la vulnérabilité KRACK, s'interpose entre le routeur et le client (téléphone,… [Lire plus ...]

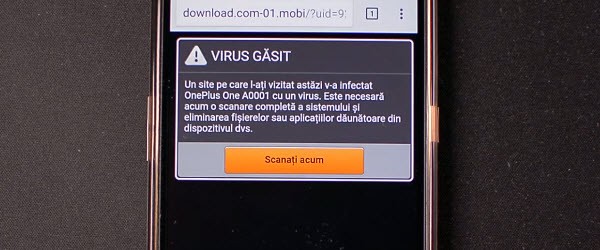

Comment se débarrasser de scareware téléphone

Les programmes ou pages de scareware constituent une catégorie spéciale et très passive de logiciels malveillants. Il s'agit d'une sorte de phishing qui se base sur les peurs des utilisateurs pour les inciter à effectuer certaines actions. Un scareware peut vous inciter à installer un logiciel, divulguer vos données personnelles, payer une certaine somme d'argent ou envoyer un SMS à un numéro avec… [Lire plus ...]

ANTI-HACK, Redirect vulnérabilité aux PME

Bonjour les amis, aujourd'hui nous allons résoudre le problème de la vulnérabilité "Redirection vers SMB" découverte il y a quelques jours et qui affecte toutes les versions de Windows, y compris Windows 10. La vulnérabilité est basée sur la naïveté des applications Windows, qui veulent se connecter dès qu'elles se sentent un serveur SMB. À ce moment-là, les données de connexion sont crachées, là où l'attaquant… [Lire plus ...]

Liberté Okay, payer en ligne et en toute sécurité la navigation

Bonjour les amis, dans le tutoriel d'aujourd'hui, je vais présenter un service VPN gratuit et très rapide. Le service VPN s'appelle Okay Freedom et est offert gratuitement par Steganos, connu pour ses produits logiciels de sécurité un peu plus laïques. Il y a quelque temps dans le tutoriel "Wireshark, intercepter les mots de passe sur les réseaux wi-fi gratuits" je vous ai montré à quel point c'était facile est. C'est… [Lire plus ...]

Des mesures simples pour sécuriser et crypter la navigation de la circulation

Salut les amis, dans le didacticiel d'aujourd'hui, nous verrons quelques conseils pour une navigation plus sûre et un trafic crypté lors de l'utilisation d'un réseau sans fil public. Si dans le tutoriel d'hier sur Wireshark, intercepter des mots de passe sur des réseaux wi-fi gratuits, mon collègue Cristi vous montrera à quel point il est facile pour quelqu'un d'intercepter les données que nous saisissons dans un site, aujourd'hui [Lire plus ...]

méthode d'empoisonnement DNS couramment utilisé par les pirates

L'empoisonnement DNS est une méthode par laquelle les pirates donnent l'impression d'avoir pris le contrôle de certains sites connus ou inconnus. DNS est le protocole qui fait le lien entre le nom de domaine et l'adresse IP, car tout site dans ce monde en possède un. Ou plus d'adresses IP. Lorsque nous tapons dans le navigateur "google.com", notre ordinateur dispose de trois options pour trouver l'adresse… [Lire plus ...]

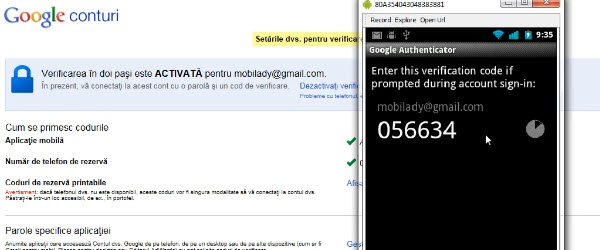

Tenez les pirates à distance grâce à la vérification en deux étapes de votre compte Google - didacticiel vidéo

Salut les amis, dans le tutoriel d'aujourd'hui, nous verrons comment nous pouvons sécuriser votre compte Google afin qu'il soit impossible de le casser. Plus précisément, nous parlerons de l'option «Vérification en 2 étapes» ou «Vérification en XNUMX étapes» proposée par Google à ses utilisateurs afin de bien protéger votre compte. Comme son nom l'indique, cette option ajoute une deuxième étape qui [Lire plus ...]

Commentaires récents