Aujourd'hui, je vais essayer d'expliquer les différences entre les formats RAW et JPEG, afin que vous puissiez choisir le bon format dans la bonne situation. Qu'est-ce que RAW? Le format RAW est un conteneur qui contient toutes les données capturées par le capteur (métadonnées), sans aucune modification et sans aucun profil de couleur. Ces données peuvent être facilement modifiées dans un logiciel de retouche photo et… [Lire plus ...]

Archives pour Juillet 2013

Les différences entre les formats JPEG et RAW photo

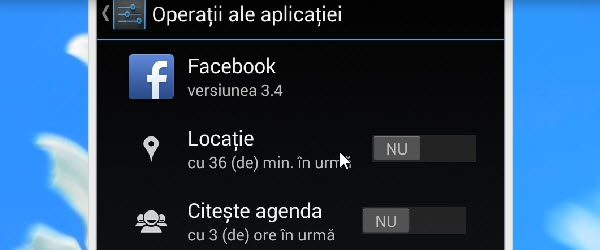

Nouveau dans Android 4.3, la modification des autorisations utilisées par les applications (App Ops)

Bonjour les amis, dans le didacticiel d'aujourd'hui, nous parlerons des nouvelles à venir dans le nouveau système d'exploitation Android 4.3 Jelly Bean. Comme vous le savez probablement déjà, une nouvelle version du système d'exploitation Android est disponible. Dans le tutoriel d'aujourd'hui, nous verrons quelles options nous avons dans l'interface du système d'exploitation Android 4.3 Jelly Bean et comment nous pouvons accéder au gestionnaire d'autorisations ... [Lire plus ...]

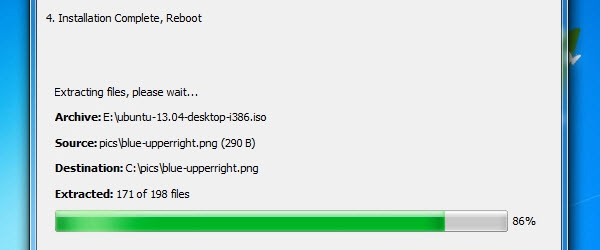

Comment faire pour installer Ubuntu Linux sans CD USB bootable bâton sans

Bonjour les amis, dans le didacticiel vidéo d'aujourd'hui, nous verrons comment nous pouvons installer un système d'exploitation Linux (Ubuntu Linux dans notre cas) sans avoir besoin d'un CD, DVD ou clé USB amorçable. Parce que dans le passé j'ai fait un tutoriel sur Comment installer Windows Vista, 7 ou 8 sans DVD ou clé USB et vous avez demandé dans la section commentaires une sur l'installation de Linux… [Lire plus ...]

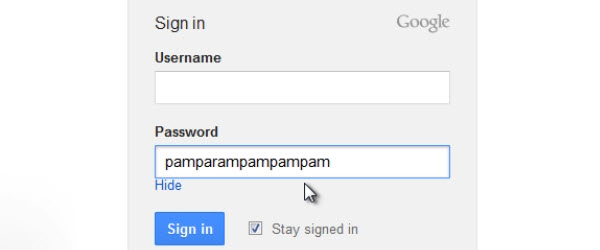

Afficher les caractères du mot de passe dans Firefox

Bonjour les amis, dans le tutoriel d'aujourd'hui, nous verrons comment nous pouvons voir les caractères dans le champ "mot de passe" lorsque nous nous connectons à différents sites ou services Web à l'aide du navigateur Mozilla Firefox. J'ai déjà réalisé un tutoriel appelé Sécurité dans le navigateur , comment on peut voir les caractères des mots de passe sous les étoiles dans lesquels on vous montre la même chose mais la méthode était un peu plus… [Lire plus ...]

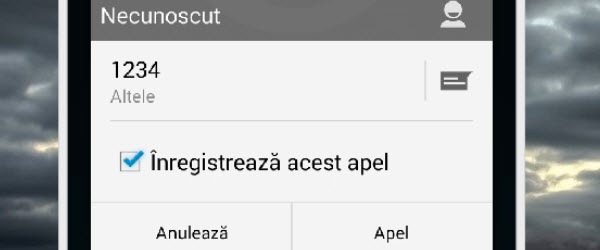

Enregistrement des conversations téléphoniques sur Android

Bonjour les amis, dans le tutoriel d'aujourd'hui, nous verrons comment enregistrer un appel téléphonique sur des téléphones fonctionnant sous le système d'exploitation Android. Dès le début, je veux vous dire que pour mettre en pratique ce qui a été montré dans ce tutoriel, il est nécessaire que votre téléphone être enraciné (pour avoir la racine). À propos de ce que signifie root ou comment rooter un smartphone, nous en avons plus ... [Lire plus ...]

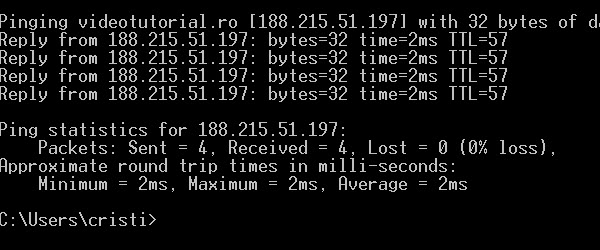

Comment utiliser la commande Ping pour dépanner le réseau

Aujourd'hui nous allons parler de la commande PING, dans un petit utilitaire avec interface CLI (ne fonctionne pas avec la souris) disponible sur la plupart des systèmes d'exploitation. Il nous aide à détecter la source des problèmes dans un réseau ou sur Internet.En principe PING est une commande facile à comprendre, l'équivalent en langage humain serait: Êtes-vous là?. La réponse peut être OUI ou aucune. Tout prendre à son tour… [Lire plus ...]

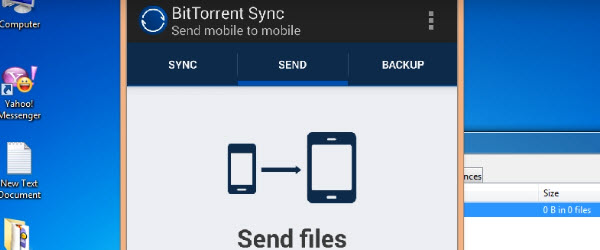

BitTorrent Sync, la meilleure façon de transférer des fichiers

Salut les amis, dans le tutoriel d'aujourd'hui, nous parlerons d'une application extrêmement intéressante appelée BitTorrent Sync. Cette application nous permet de partager des fichiers avec des amis et de synchroniser des fichiers avec d'autres appareils (tablette, ordinateur portable, PC, smartphone) dans un environnement sécurisé Pourquoi est-ce que je dis sécurisé? Parce que l'application BitTorrent Sync utilise le protocole P2P… [Lire plus ...]

Des mesures simples pour sécuriser et crypter la navigation de la circulation

Salut les amis, dans le didacticiel d'aujourd'hui, nous verrons quelques conseils pour une navigation plus sûre et un trafic crypté lors de l'utilisation d'un réseau sans fil public. Si dans le tutoriel d'hier sur Wireshark, intercepter des mots de passe sur des réseaux wi-fi gratuits, mon collègue Cristi vous montrera à quel point il est facile pour quelqu'un d'intercepter les données que nous saisissons dans un site, aujourd'hui [Lire plus ...]

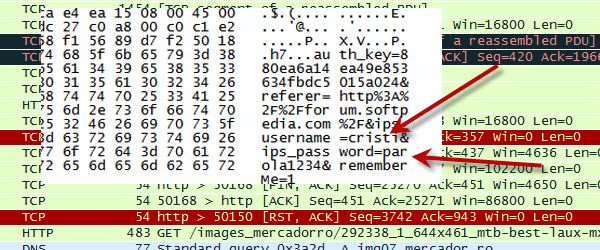

Wireshark, mots de passe de voler sur les réseaux wi-fi gratuits

Aujourd'hui, nous allons faire quelque chose de plus spécial, nous allons essayer d'intercepter les données de connexion du navigateur à l'aide d'un logiciel extraordinaire appelé Wireshark. Je vais vous montrer à quel point vous pouvez facilement perdre votre mot de passe et votre nom d'utilisateur si vous les utilisez lorsque vous êtes connecté sur les réseaux, les réseaux publics. Ces réseaux sont la cible favorite des attaquants, ils captent tout le trafic… [Lire plus ...]

Commentaires récents